شرکت امنیت سایبری مدعی شد: هکرهای ایرانی برای دور زدن تحریمها از بدافزار سرقتکننده ارز دیجیتال استفاده میکنند

شنبه 04 بهمن 99

530 بازدید

سوفوسلبز (SophosLabs)، شرکت فعال در حوزه امنیت سایبری، مدعی شد با دنبالکردن سرنخهای مرتبط با ویروسی به نام امآربیماینر (MrbMiner) که عمدتاً سرورهای قدرتمند پایگاههای داده را هدف ارزربایی (Cryptojacking) قرار میدهد، به یک شرکت کوچک نرمافزاری در ایران رسیدهاند.

به گزارش کریپتو اسلیت، پژوهشگران شرکت سوفوسلبز میگویند:

امآربیماینر بدافزاری است که سرورهای پایگاه داده (سرورهای SQL) را هدف قرار داده و روی آنها یک ماینر ارز دیجیتال بارگذاری و نصب میکند. سرورهای پایگاه داده، طعمهای جذاب برای ارزربایان هستند؛ چراکه این سرورها برای فعالیتهای سنگین استفاده میشوند و از این رو از توانایی پردازشی قدرتمندری برخوردارند.

ارزربا که با عنوان ماینر مخرب نیز از آن یاد میشود، نوعی بدافزار است که از سیستمهای آلودهشده برای استخراج پنهانی ارزهای دیجیتال و ارسال آنها به کیف پولهای مهاجمان استفاده میکند. اگرچه این برنامهها ممکن است به اندازه باجافزارها مشکلآفرین نباشند، اما میتوانند اثرات بسیار مخربی همچون افت شدید عملکرد سروردها را در پی داشته باشند.

به همین دلیل است که سرورهای پایگاه داده که از نظر مقیاس عملکردی قدرتمندتر هستند، در کانون توجه ماینرهای مخرب و بدافزارهای ارزربایی قرار دارند.

در گزارش منتشر شده پیرامون امآربیماینر آمده است که این احتمال وجود دارد که توسعهدهندگان این بدافزار از آن برای دور زدن تحریمهای مالی بینالمللی استفاده میکنند که در حال حاضر بر مبادلات تجاری ایران وضع شده است.

در بخشی از این گزارش میخوانیم:

مردم ساکن کشورهایی همچون ایران که تحت شدیدترین تحریمهای مالی بینالمللی هستند، میتوانند از ارزهای دیجیتال برای دور زدن نظام بانکی سنتی استفاده کنند.

آنطور که پیداست، گردانندگان بدافزار امآربیماینر حتی سعی نکردهاند که هویت خود را مخفی کنند و آدرس خانه خود را درست در میانه کد بدافزار قرار دادهاند. برای مثال، نام یک شرکت نرمافزاری ایرانی، درست در فایل پیکربندی اصلی ماینر نوشته شده که توسط محققان کشف شده است.

گابو ساپانوس (Gabor Szappanos)، مدیر بخش تحقیقات حملات در سوفوسلبز میگوید:

از جهات بسیاری، نوع عملیات امآربیماینر شبیه به دیگر عملیات تهاجمی است که پیشتر علیه سرورهای دارای درگاه عمومی (Internet-facing) انجام شده است. منتها تفاوت گردانندگان امآربیماینر با دیگر مهاجمان این است که از پنهان کردن هویت خود غفلت کردهاند.

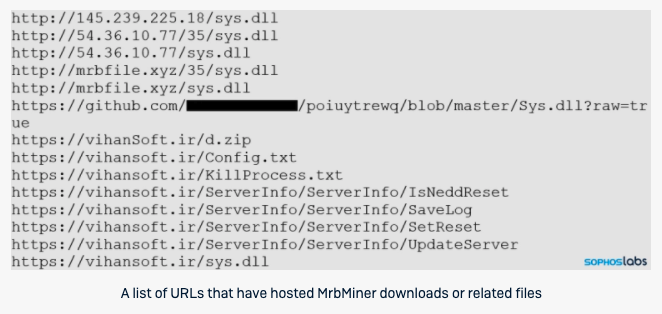

فهرستی از آدرسهایی که میزبان فایلهای مرتبط با بدافزار امآربیماینر بودهاند. منبع: توییتر سوفوسلبز

فهرستی از آدرسهایی که میزبان فایلهای مرتبط با بدافزار امآربیماینر بودهاند. منبع: توییتر سوفوسلبزوی در ادامه اظهارات خود افزوده که دادههای پیکربندی امآربیماینر حتی شامل نامهای دامنه و آدرسهای آیپی است که متعلق به یک شرکت واحد است. ساپانوس میگوید:

وقتی دیدیم که دامنههای اینترنتی کشفشده متعلق به یک شرکت قانونی است، چندان تعجب نکردیم؛ چراکه معمولاً مهاجمان از یک وبسایت قانونی برای استفاده از قابلیتهای میزبانی آن بهره میگیرند تا بتوانند بدافزار خود را روی آن بارگذاری کنند. منتها در این مورد، برخلاف سایر موارد، مشاهده کردیم که مالک دامنه، خود در انتشار بدافزار نقش دارد.

گفتنی است که پیشتر رسانهها گزارش داده بودند که گروهی از هکرها با ارسال بهروزرسانیهای جعلی به کیف پول الکتروم توانستهاند از یک کاربر، دستکم ۲۲ میلیون دلار سرقت کنند.

The post شرکت امنیت سایبری مدعی شد: هکرهای ایرانی برای دور زدن تحریمها از بدافزار سرقتکننده ارز دیجیتال استفاده میکنند appeared first on ارزدیجیتال.

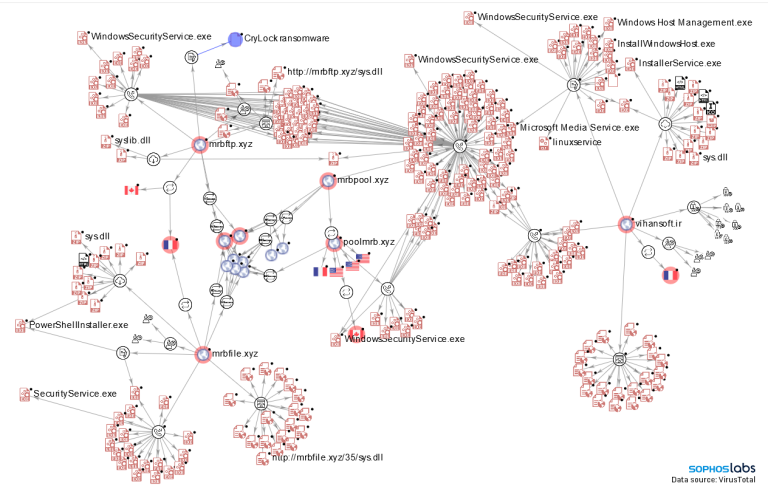

گراف

گراف